ThePosrednik omrežnih paketov(NPB), ki vključuje pogosto uporabljene 1G NPB, 10G NPB, 25G NPB, 40G NPB, 100G NPB, 400G NPB inDostopna vrata za testiranje omrežja (TAP), je strojna naprava, ki se neposredno priključi na omrežni kabel in pošilja del omrežne komunikacije drugim napravam.

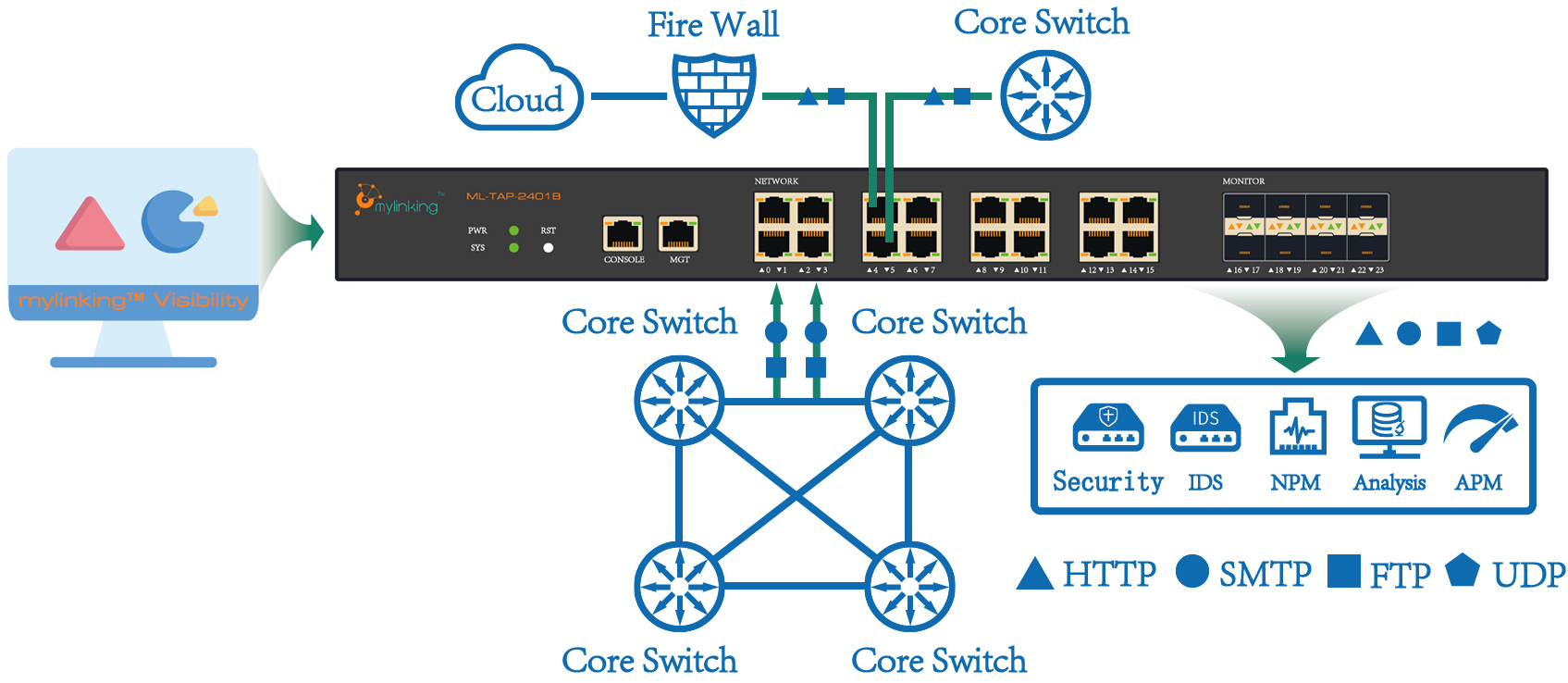

Posredniki omrežnih paketov se pogosto uporabljajo v sistemih za zaznavanje vdorov v omrežje (IDS), omrežnih detektorjih in profilerjih. Seja zrcaljenja vrat. V načinu premeščanja je nadzorovana povezava UTP (nemaskirana povezava) razdeljena na dva dela s premostitveno napravo TAP. Premeščeni podatki so povezani z vmesnikom za zbiranje podatkov za sistem za spremljanje varnosti internetnih informacij.

Kaj vam ponuja Network Packet Broker (NPB)?

Ključne lastnosti:

1. Neodvisen

Je neodvisen kos strojne opreme in ne vpliva na obremenitev obstoječih omrežnih naprav, kar ima velike prednosti pred zrcaljenjem vrat.

Gre za linijsko napravo, kar preprosto pomeni, da jo je treba žično priključiti v omrežje. Vendar pa ima to tudi slabost, da uvede točko odpovedi, in ker gre za spletno napravo, je treba trenutno omrežje prekiniti ob uvedbi, odvisno od tega, kje je nameščena.

2. Prozorno

Transparentno pomeni kazalec na trenutno omrežje. Po dostopu do omrežnega shunta ta nima vpliva na nobeno napravo v trenutnem omrežju in je zanje popolnoma transparenten. Seveda to vključuje tudi promet, ki ga omrežni shunt pošlje nadzorni napravi, ki je prav tako transparenten za omrežje.

Načelo delovanja:

Preusmerjanje (distribucija) prometa na podlagi vhodnih podatkov, podvajanje, zbiranje, filtriranje, transformacija podatkov 10G POS s pretvorbo protokola v več deset megabajtov podatkov LAN, v skladu s specifičnim algoritmom za uravnoteženje obremenitve, izhod hkrati, da se zagotovi, da vsi paketi iste seje ali istega IP-naslova izhodijo vse pakete iz istega uporabniškega vmesnika.

Funkcionalne lastnosti:

1. Pretvorba protokola

Med glavnimi internetnimi komunikacijskimi vmesniki, ki jih uporabljajo ponudniki internetnih storitev, so 40G POS, 10G POS/WAN/LAN, 2,5G POS in GE, medtem ko so vmesniki za sprejem podatkov, ki jih uporabljajo aplikacijski strežniki, vmesniki GE in 10GE LAN. Zato se pretvorba protokola, ki se običajno omenja na internetnih komunikacijskih vmesnikih, nanaša predvsem na pretvorbo med 40G POS, 10G POS in 2,5G POS v 10GE LAN ali GE ter dvosmerni prenos med 10GE WAN in 10GE LAN ter GE.

2. Zbiranje in distribucija podatkov.

Večina aplikacij za zbiranje podatkov v bistvu izvleče promet, ki jih zanima, in zavrže promet, ki jih ne zanima. Podatkovni promet določenega IP-naslova, protokola in vrat se izvleče s konvergenco petih (izvorni IP-naslov, ciljni IP-naslov, izvorna vrata, ciljna vrata in protokol). Pri izhodu se zagotovi isti vir, ista lokacija in izhodna ravnovesja obremenitve v skladu s specifičnim algoritmom HASH.

3. Filtriranje kode funkcij

Za zbiranje prometa P2P se lahko aplikacijski sistem osredotoči le na določen promet, kot so pretočni mediji PPStream, BT, Thunderbolt in pogoste ključne besede v HTTP, kot sta GET in POST itd. Za ekstrakcijo in konvergenco se lahko uporabi metoda ujemanja kod funkcij. Preusmerjevalnik podpira filtriranje kod funkcij s fiksnim položajem in filtriranje plavajočih kod funkcij. Plavajoča koda funkcije je odmik, določen na podlagi kode funkcije s fiksno lokacijo. Primerna je za aplikacije, ki določajo kodo funkcije, ki jo je treba filtrirati, vendar ne določajo specifične lokacije kode funkcije.

4. Upravljanje sej

Identificira promet seje in prilagodljivo konfigurira vrednost posredovanja seje N (N=1 do 1024). To pomeni, da se prvih N paketov vsake seje izvleče in posreduje v sistem za analizo aplikacij v ozadju, paketi za N pa se zavržejo, s čimer se prihranijo viri za platformo za analizo aplikacij v ozadju. Na splošno velja, da pri uporabi IDS za spremljanje dogodkov ni treba obdelati vseh paketov celotne seje; namesto tega morate preprosto izvleči prvih N paketov vsake seje, da dokončate analizo in spremljanje dogodkov.

5. Zrcaljenje in replikacija podatkov

Razdelilnik lahko izvede zrcaljenje in replikacijo podatkov na izhodnem vmesniku, kar zagotavlja dostop do podatkov več aplikacijskih sistemov.

6. Pridobivanje in posredovanje podatkov 3G omrežja

Zbiranje in distribucija podatkov v omrežjih 3G se razlikujeta od tradicionalnih načinov analize omrežja. Paketi v omrežjih 3G se prenašajo po hrbteničnih povezavah prek več plasti enkapsulacije. Dolžina paketov in format enkapsulacije se razlikujeta od paketov v običajnih omrežjih. Razdelilnik lahko natančno prepozna in obdela tunelske protokole, kot so paketi GTP in GRE, večplastni paketi MPLS in paketi VLAN. Na podlagi značilnosti paketov lahko ekstrahira signalne pakete IUPS, signalne pakete GTP in pakete Radius na določena vrata. Poleg tega lahko razdeli pakete glede na notranji IP-naslov. Podpora za obdelavo prevelikih paketov (MTU > 1522 bajtov) lahko odlično uresniči zbiranje podatkov in aplikacijo za premostitev v omrežju 3G.

Zahteve za funkcije:

- Podpira distribucijo prometa po aplikacijskem protokolu L2-L7.

- Podpira 5-kratno filtriranje po natančnem izvornem IP naslovu, ciljnem IP naslovu, izvornih vratih, ciljnih vratih in protokolu ter z masko.

- Podpira uravnoteženje izhodne obremenitve ter homologijo in homologijo izhodov.

- Podpira filtriranje in posredovanje po nizih znakov.

- Podpira upravljanje sej. Posreduje prvih N paketov vsake seje. Vrednost N je mogoče določiti.

- Podpira več uporabnikov. Podatkovne pakete, ki ustrezajo istemu pravilu, je mogoče hkrati posredovati tretji osebi ali pa podatke na izhodnem vmesniku zrcaliti in replicirati, kar zagotavlja dostop do podatkov več aplikacijskih sistemov.

Rešitev za finančno industrijo Rešitev Prednost Rešitev

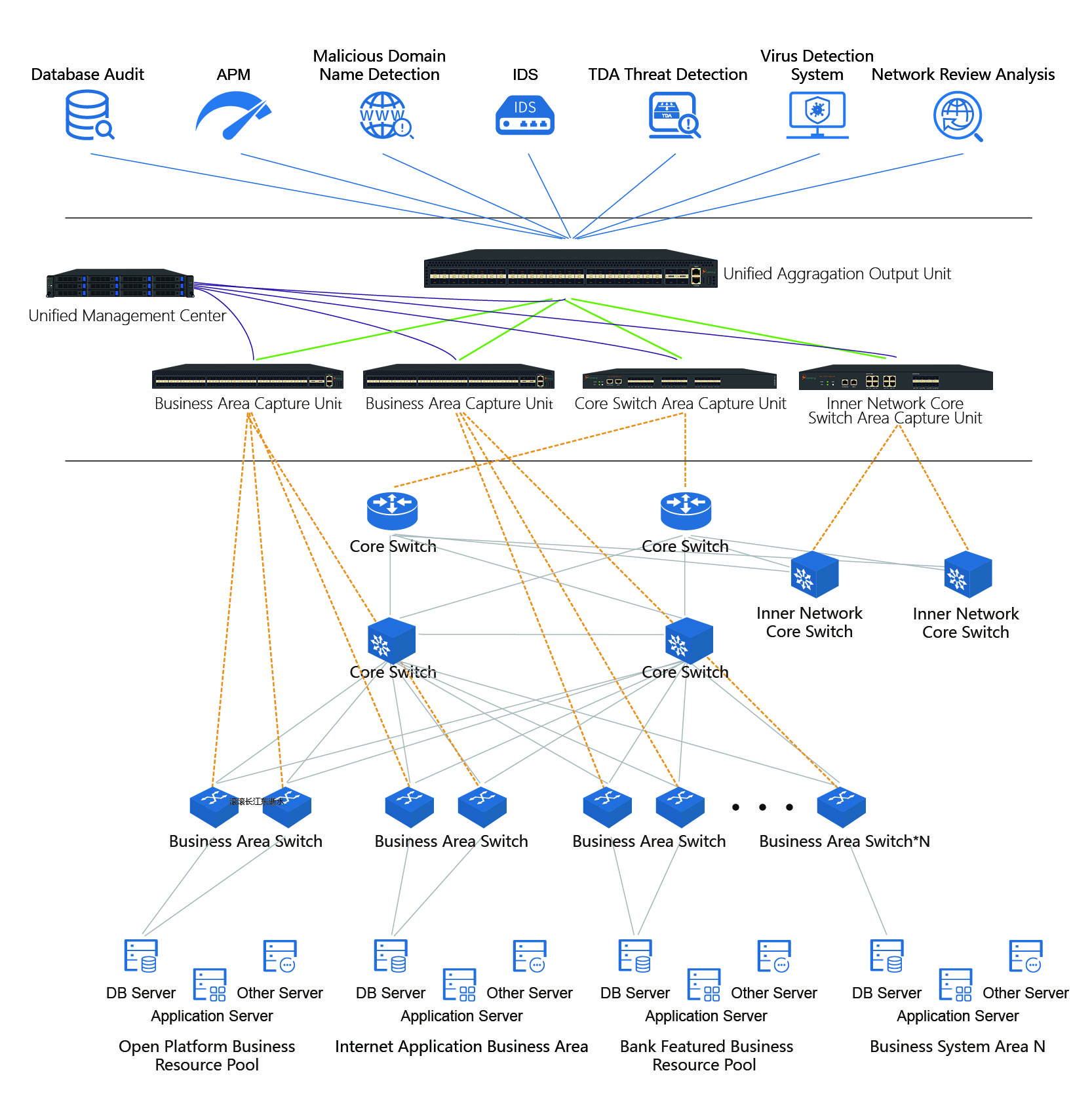

Z naglim razvojem globalne informacijske tehnologije in poglabljanjem informatizacije se je obseg poslovnih omrežij postopoma širil, odvisnost različnih panog od informacijskih sistemov pa je postajala vse večja. Hkrati se povečujejo tudi notranji in zunanji napadi, nepravilnosti in grožnje informacijski varnosti poslovnih omrežij. Z velikimi količinami omrežne zaščite, sistemov za spremljanje poslovanja, ki se zaporedno uvajajo v delovanje, vsemi vrstami poslovnega spremljanja in varnostne opreme, nameščene po celotnem omrežju, prihaja do potrate informacijskih virov, spremljanja mrtvih peg, ponavljajočega se spremljanja, neurejene topologije omrežja in težav, kot so nezmožnost učinkovitega pridobivanja ciljnih podatkov, kar vodi do nizke delovne učinkovitosti opreme za spremljanje, visokih naložb, nizkih dohodkov, težav z poznim vzdrževanjem in upravljanjem ter težav z nadzorom podatkovnih virov.

Čas objave: 8. september 2022